En la feria de tecnología de

Tokio (CEATEC 2013) se vieron anteojos

traductores y con todo tipo de realidad aumentada de Docomo que hizo preocupar

a la gente de Google Glass. También se vieron vehículos que se conducen solos,

robots y cientos de modelos de nuevos relojes inteligentes.

Un juez en EEUU fallo en contra del pedido de Google, Microsoft, Yahoo y Facebook de poder informar cada vez que la NSA pide datos privados de los usuarios.

Muy relacionado con Big Data la noticia que IBM compró The Now Factory una empresa especializada en análisis y cálculos estadísticos de datos provenientes de comunicaciones móviles con el aparente propósito de mejorar los servicios y la percepción de los usuarios. También el SW sirve para registrar, almacenar e informar quien se comunica con quien, qué y cuantos servicios móviles usa cada teléfono.

Microsoft

en medio de una tormenta, algunos accionistas quieren que Bill Gates renuncie a

su puesto de Chairman. Mientas la era Ballmer llega a su fin un grupo de 3

inversionistas, que combinan más del 5% de las acciones de la compañía, están

presionando a la junta para hacer desaparecer al visionario fundador. Dicen que

mientras la empresa está tratando desesperadamente de reinventarse la opinión

de Gates molesta e interrumpe el proceso.

Twitter finalmente

inicia el trámite ante la bolsa de nueva York de emisión inicial de acciones

(IPO) con la esperanza de recaudar 1.000 millones de dólares.

Facebook

estrena un nuevo servicio, entrega a los canales de televisión que están

afiliados informes sobre qué, cuándo y cuánto se habla (y likes) en FB de sus

programas. Existe un indicador parecido a este que usa datos públicos tomados

de Twitter y calcula en forma indirecta la audiencia de un programa. Usando

datos de FB el indicador de audiencia es mucho más certero y detallado ya que

los valores vienen desagregados por ocupación, sexo, edad y lugar geográfico.

En hombros del éxito

instantáneo conseguido en las ventas del iPhone 5S Apple se convierte en la marca más valiosa superando a Google y a

la Coca-Cola, este es el Top 5 de marcas más valiosas: 1-Apple, 2-Google,

3-Coca-Cola, 4-IBM y 5-Microsoft. Por su parte el magnate de la bolsa Carl

Icahn está presionando a Apple para que recompre acciones por 150.000 millones

de dólares, una movida tendiente a fortalecer el precio de la acción por los

próximos 2 años.

El poder de las redes

sociales demostrado en un pequeño ejemplo, el lunes se publica un video en

YouTube de un automóvil eléctrico en llamas, el Tesla S se incendió luego de un choque frontal, una de las celdas

de la batería se partió entro en corto y se prendió fuego. Las acciones de

Tesla bajan 12% ese mismo día luego se recuperan y en la semana pierden 10%.

Cientos de sitios del

gobierno de los EEUU permanecen cerrados por falta de aprobación del

presupuesto.

Samsung HomeSync la Coreana lanza al Mercado un servidor para multimedia

para el hogar, para almacenar, sincronizar, y compartir sus fotos, música y

videos. Samsung está completando su ecosistema de dispositivos y está en camino

a ser un estilo de vida más que una

fábrica aparatos electrónicos.

Samsung prevé

un record de utilidad operativa para el tercer trimestre, las utilidades del

principal fabricante de teléfonos del mundo llegarían a los 9.500 millones de dólares.

Aunque prevé ganancias menores dada la saturación en el mercado de los teléfonos

inteligentes provocada por el éxito del iPhone 5 S. La saturación ha hecho que la

china HTC publique perdidas por primera vez desde que cotiza en bolsa.

Amazon

estaría por liberar un dispositivo para convertir a tu LED en un televisor

inteligente, Kindle TV que llegará en noviembre nos permitirá recibir trasmisión

de video de internet de canales abiertos y gratuitos como YouTube como así

también servicios pagos de cine y televisión generados por el mismo Amazon. Un juez en EEUU fallo en contra del pedido de Google, Microsoft, Yahoo y Facebook de poder informar cada vez que la NSA pide datos privados de los usuarios.

Especial: Grandes Datos (Big Data)

Esta rama de la tecnología

ha crecido oculta de la mirada del público por los últimos 15 años, impulsada

por el apetito de información de algunos gobiernos con hardware y software

provisto en secreto por grandes empresas como IBM, Oracle, Google, HP, y

Microsoft.

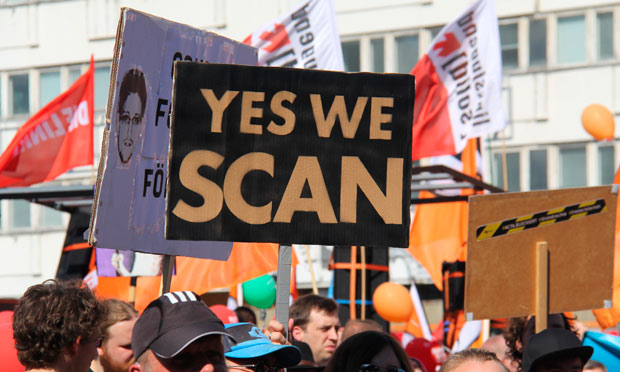

Con las revelaciones del ex

agente Snowden se supo de su existencia, del uso y abuso que se le da a la

información: Desde hechos grandes como el espionaje a jefes de estado, el caso

de Brasil hasta pequeñas cosas como acosar a novias, novios y ex, como se supo

es habitual entre los agentes de la NSA, que se pasan el tiempo libre

leyendo los mensajes privados de sus

relaciones para ver si los engañan, con esta actitud merecerían que se lo

hagan.

Al salir a la luz esta

tecnología se están conociendo algunos avances sorprendentes, como es el caso

de los nuevos algoritmos de búsqueda de Google (Hummingbird) que usan esta

información guardada en forma de mapas de relaciones semánticas para contestar

preguntas complicadas.

Ver un mapa semántico aquí.

Ver un mapa semántico aquí.

El caso de Oracle que se

prepara a registrar y almacenar millones de millones de datos de la realidad

con su proyecto Internet de las Cosas (IOT).

O el caso de la científica Kira

Radinsky que ha creado un algoritmo capaz de predecir con un 90% de exactitud

el futuro. Usando también mapas de relaciones semánticas el algoritmo busca y

encuentra cadenas de causa efecto que se repiten, evalúa el nivel de

repetición, se queda esperando por los

pasos iniciales de la cadena y cuando se producen pronostica el resto de la cadena.

Por ejemplo: el sistema es

altamente efectivo en detectar brotes de enfermedades, encontró que luego de

una larga sequía, seguida de lluvias torrenciales surge un brote de cólera.

Este ejemplo es sencillo pero el algoritmo es capaz de detectar y medir cadenas

más largas y complejas, fue capaz de predecir los disturbios de Egipto,

disturbios raciales en EEUU y un brote de cólera en Cuba con lugar y día en que

ocurrirían. El sistema también puede detectar intentos de suicidio basado en la

actividad de las personas en Facebook.

Muy relacionado con Big Data la noticia que IBM compró The Now Factory una empresa especializada en análisis y cálculos estadísticos de datos provenientes de comunicaciones móviles con el aparente propósito de mejorar los servicios y la percepción de los usuarios. También el SW sirve para registrar, almacenar e informar quien se comunica con quien, qué y cuantos servicios móviles usa cada teléfono.

Un congreso anti-espionaje (CPS) se realizó en

Lucerna Suiza con la presencia del ex-Microsoft y actual consultor de gobiernos

Caspar Bowden, Nikolaus Forgo actual

encargado de privacidad de los datos de la Unión Europea (UE), el ex-NSA Bill

Binney y el activista digital Jacob Appelbaum entre otros oradores. Algunas de

las conclusiones, aunque no hubo coincidencias en ningún punto, fueron:

- Es necesario un nuevo sistema de correo electrónico que sea seguro, privado y no compatible con el actual. Mientras tanto estamos todos esperando el mail seguro de Mega. ¿Para cuándo @dotcom? Por ahora se puede usar PGP [1] o Claves de 1 Uso [2] que funcionan muy bien.

- Microsoft es la empresa más comprometida con la NSA en cuanto a la construcción de accesos secretos (Back Doors) a Windows, estas entradas presentan un riesgo muy alto ya que también pueden ser usadas por delincuentes.

- Un nuevo Sistema Operativo abierto podría ser una de las soluciones al problema del espionaje en Servidores, PC, Tablets y teléfonos.

- Resolver el espionaje yanqui implicará cambios en la ley de los EE.UU. y éste debe ser el objetivo estratégico de la UE.

- La UE debe examinar con mucho cuidado el tipo exacto de tratado o instrumento propuesto en cualquier acuerdo futuro con EE.UU.

- Se necesitan mecanismos para verificar el alcance del

espionaje para que los EE.UU. no abusen de

su derecho a investigaciones por mas justificadas que estas sean.

[1] PGP es un sistema de

protección basado en encriptación fuerte y claves simétricas para correos

electrónicos, la protección es muy buena y llevaría años de procesamiento a los

poderosos servidores de la NSA para decodificar un mensaje protegido con PGP,

se puede bajar de:

[2] Claves de 1 Uso: se

trata de intercambiar previamente contraseñas largas (passphrases) con nuestros

conocidos en papel, por ejemplo líneas de un libro cualquiera. Cada línea tiene

un número (1, 2, 3, etc.) que la identifica, cuando se quiere enviar

información privada en forma de archivos, se deben Zipear los archivos usando

una de las passphrases de la lista como contraseña, luego se envía al

destinatario el Zip diciendo por ejemplo: deszipiar usando la contraseña 3. Y

listo.

Resumen:

Feria de gadgets en Tokio.

Bill Gates presionado a renunciar de Microsoft.

Twitter IPO por mil millones.

Apple hoy la marca más valiosa del mercado.

Samsung completa su ecosistema con un servidor para el hogar.

Hackers se llevan 3 millones de tarjeta de crédito del

sitio de Amazon.

Congreso anti-espionaje en Suiza, Europa se defiende.

Como evitar que lean tus correos.

--.--